Common Website Vulnerabilities and How to Fix Them

Common Website Vulnerabilities and How to Fix Them

Web development opens the door to creating awesome tools, websites, and personal projects! However, it can be a bit overwhelming trying to figure out how to keep your site secure while building it.

What Is Cybersecurity and Why Is It Important?

What Is Cybersecurity and Why Is It Important?

Small steps can help reduce the risk of cyber-attacks on peripheral devices which typically use default passwords or outdated software.

How Hardware Gets Hacked (Part 3): Adopting the Attacker Mindset

How Hardware Gets Hacked (Part 3): Adopting the Attacker Mindset

Explore how attackers gather device info, map inputs, and uncover vulnerabilities using reconnaissance in embedded hardware security.

כיצד לבסס יסודות חומרה מאובטחת עבור תאימות CRA לטווח ארוך

תאריך פרסום: 2026-04-08

כיצד לבסס יסודות חומרה מאובטחת עבור תאימות CRA לטווח ארוך

תאריך פרסום: 2026-04-08

למדו כיצד להשתמש ב-EdgeLock Secure Enclave של NXP כדי לבסס יסודות חומרה מאובטחת עבור תאימות CRA לטווח ארוך.

How Hardware Gets Hacked (Part 2): On-boarding

How Hardware Gets Hacked (Part 2): On-boarding

Explore a hardware security workflow using firmware builds, simulation tools, serial commands, and automated tests for microcontroller systems.

Webinar - Why Cybersecurity Belongs in Safety Conversations

Webinar - Why Cybersecurity Belongs in Safety Conversations

Safety components that once operated in isolation now communicate across networks bringing tremendous value, but it also creating risk.

Meeting Cyber Resilience Act Requirements with Hardware Root of Trust

Meeting Cyber Resilience Act Requirements with Hardware Root of Trust

The European Cyber Resilience Act (CRA) aims to improve the security of products with digital components with mandatory cybersecurity requirements.

Choosing the Right Memory Architecture for Firmware Security

Choosing the Right Memory Architecture for Firmware Security

Firmware security has always been an afterthought. Therefore, the choice of memory architecture is a key decision in establishing a verifiable chain of trust.

How Hardware Gets Hacked (Part 1)

How Hardware Gets Hacked (Part 1)

Learn how embedded systems face physical attacks, key fob risks, competition challenges, and common weaknesses in hardware security.

האץ פריסת IoT מתקדם עם מודולי MCU אלחוטיים מרובי פרוטוקולים

תאריך פרסום: 2025-12-12

האץ פריסת IoT מתקדם עם מודולי MCU אלחוטיים מרובי פרוטוקולים

תאריך פרסום: 2025-12-12

למד כיצד מודולי MCU אלחוטיים מרובי רדיו מאיצים את התכנון, ההסמכה והפריסה של התקני IoT מתקדמים מרובי פרוטוקולים.

סביבות ייצור רבות של מוליכים-למחצה מסתמכות על מערכות אבטחת תוכנה עצמאיות, וכתוצאה מכך קיימת סכנת תוכנות זדוניות באמצעות כונני Flash USB או PCs לתחזוקה.

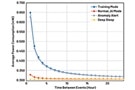

Use Optimized IR Emitters to Minimize Performance Tradeoffs

Use Optimized IR Emitters to Minimize Performance Tradeoffs

Advanced IR emitters offer high performance and consistent operation, with a broad range of devices to best meet application priorities.

יישום פתרון Drop-In של AI קצה לשיפור ניטור אלחוטי מבוסס-מצב

תאריך פרסום: 2025-09-30

יישום פתרון Drop-In של AI קצה לשיפור ניטור אלחוטי מבוסס-מצב

תאריך פרסום: 2025-09-30

פתרון Drop-In עם AI קצה מאפשר פרישה מיידית של ניטור אלחוטי מבוסס-מצב עם הודעה בזמן-אמת על אנומליות רעידות.

השתמש בקצה-קדמי אנלוגי מתקדם ואבטחה כדי להביא יתרונות AI לנקודת טיפול רפואי

תאריך פרסום: 2025-09-24

השתמש בקצה-קדמי אנלוגי מתקדם ואבטחה כדי להביא יתרונות AI לנקודת טיפול רפואי

תאריך פרסום: 2025-09-24

המגמה המואצת של בדיקות והערכות רפואיות בנקודת-טיפול דורשת קצה-קדמי אנלוגי (AFE) ומעגלים-משולבים (ICs) של אבטחת נתונים מתוחכמים וממוקדי יישום.

iWave Telematics Solutions Aligned with International & EU Cybersecurity Standards

iWave Telematics Solutions Aligned with International & EU Cybersecurity Standards

With the rapid expansion of connected automotive and telematics systems, cybersecurity has become non-negotiable - telematics devices must be secure by design.

יסודות ניטור רעידות באמצעות VOYAGER4 עבור מהנדסי יישום

תאריך פרסום: 2025-09-18

יסודות ניטור רעידות באמצעות VOYAGER4 עבור מהנדסי יישום

תאריך פרסום: 2025-09-18

ערכת הערכה לניטור רעידות אלחוטי תומכת בניטור מבוסס-מצב של מנועים ברובוטיקה, משאבות, מאווררים, טורבינות רוח ומערכות אחרות.

השתמשו ב-ICs גמישים של AFE, בקרת תנועה ואימות לתכנון מערכות דיאגנוסטיקה בנקודות-טיפול (PoC)

תאריך פרסום: 2025-04-22

השתמשו ב-ICs גמישים של AFE, בקרת תנועה ואימות לתכנון מערכות דיאגנוסטיקה בנקודות-טיפול (PoC)

תאריך פרסום: 2025-04-22

המתכננים זקוקים להתקני קצה-קדמי אנלוגי גמישים וממוקדי-יישום, בקרת תנועה ו-ICs לאימות כדי למממש יתרונות בדיקה רפואית בנקודות-הטיפול.

Webinar – Cybersecurity Regulations: A Paradigm Shift

Webinar – Cybersecurity Regulations: A Paradigm Shift

Keep up to date on cutting edge cybersecurity including the most recent regulations and legislation establishing security standards for digital products.

השתמשו ב-Edge AI כדי להאריך את חיי הסוללה בניטור מנוע אלחוטי

תאריך פרסום: 2025-03-27

השתמשו ב-Edge AI כדי להאריך את חיי הסוללה בניטור מנוע אלחוטי

תאריך פרסום: 2025-03-27

למדו כיצד להשתמש ב-AI קצה כדי להאריך את חיי הסוללה ביישומי ניטור מנוע אלחוטי.

The Hacksmith: The Ultimate Security Drone System at H.E.R.C.

The Hacksmith: The Ultimate Security Drone System at H.E.R.C.

Discover how Hacksmith Industries built the ultimate autonomous security drone system at H.E.R.C., featuring drones, robot dogs, and AI-driven turrets.